在当今数字化时代,网络与信息安全已成为软件开发领域不可或缺的一环。其中,分布式拒绝服务攻击(DDoS)作为最常见的网络威胁之一,对企业和个人用户构成严重风险。本文旨在从专业角度解析DDoS攻击的基本原理、常见手段及有效防护策略,以提升开发者和用户的安全意识。

一、DDoS攻击的基本原理

DDoS攻击通过控制大量被感染的设备(如僵尸网络)向目标服务器发送海量请求,耗尽网络带宽、系统资源或应用资源,导致合法用户无法正常访问服务。攻击者通常利用协议漏洞、资源不对称或应用层弱点发起攻击,例如SYN洪水、UDP洪水和HTTP洪水等。

二、常见攻击类型与模拟命令(仅用于教育目的)

以下列出几种典型攻击方式及其模拟命令,仅供安全研究和防御测试使用:

- SYN洪水攻击:利用TCP三次握手漏洞,发送大量伪造源IP的SYN包。

- 示例命令(需专业工具如hping3):

hping3 -S --flood -V -p 80 目标IP

- UDP洪水攻击:向目标随机端口发送大量UDP数据包。

- 示例命令:

hping3 --udp --flood -p 53 目标IP

- HTTP洪水攻击:模拟高并发HTTP请求消耗服务器资源。

- 示例工具:ApacheBench(ab命令),如

ab -n 100000 -c 1000 http://目标网址/

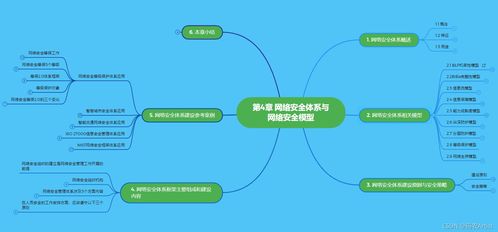

三、网络与信息安全软件开发中的防护策略

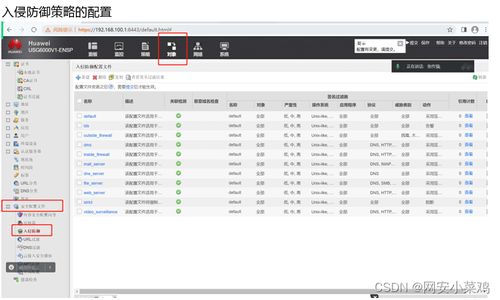

- 流量监控与清洗:部署入侵检测系统(IDS)和DDoS防护设备,实时识别异常流量并过滤恶意请求。

- 负载均衡与弹性扩展:通过云服务或分布式架构分散流量压力,结合自动扩展机制应对突发流量。

- 协议优化与资源限制:优化服务器配置(如调整TCP超时时间、限制连接速率),减少资源耗尽风险。

- 应用层防护:采用Web应用防火墙(WAF)识别恶意行为,验证用户身份(如验证码机制)。

- 应急响应计划:制定详细的攻击应对流程,包括流量切换、服务降级和第三方防护服务协作。

四、伦理与法律警示

未经授权使用攻击命令或工具可能违反《网络安全法》等相关法律法规,导致刑事责任。开发者应专注于防御技术研究,通过合法渗透测试和漏洞评估提升系统安全性。

###

网络安全是持续对抗的过程。作为开发者,理解攻击原理有助于构建更健壮的防护体系。建议定期参加安全培训、关注漏洞公告,并采用多层次防御策略,共同维护网络空间的清朗环境。