Day18:应急响应与网络信息安全软件开发

欢迎来到网络安全学习的第18天!经过前面十几天的积累,我们已经对网络基础、常见漏洞、攻击手法和防御策略有了较为全面的认识。今天,我们将聚焦于网络安全中至关重要的两个实践领域:应急响应和网络信息安全软件开发。这两者分别代表了安全事件发生后的“救火”能力,以及构建安全防线、防患于未然的“建设”能力。

第一部分:网络安全应急响应

应急响应是组织在发生安全事件(如数据泄露、勒索软件攻击、DDoS攻击等)时,所采取的一系列有计划、有组织的行动,旨在控制事件影响、恢复系统、根除威胁并经验教训。

1. 应急响应的核心阶段(PDCERF模型)

一个标准的应急响应流程通常包含以下阶段:

- 准备:这是最重要的阶段。包括组建应急响应团队(CSIRT)、制定响应计划、准备工具(如取证工具、分析平台)、进行人员培训和演练。

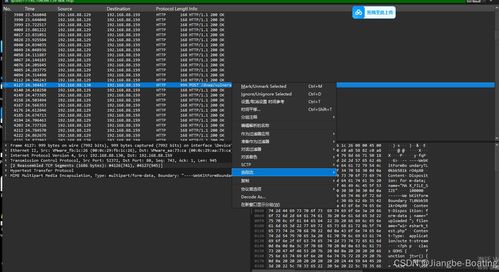

- 检测与确认:通过监控系统(IDS/IPS、SIEM)、用户报告或外部情报,发现异常迹象。初步分析,确认是否真的发生了安全事件,并评估其范围和严重性。

- 抑制:迅速采取行动,防止事件影响扩大。例如,隔离受感染的主机、封锁恶意IP、关闭被利用的服务端口、重置被盗凭证等。

- 根除:找到安全事件的根源并彻底清除。包括删除恶意软件、修补漏洞、清除攻击者留下的后门和持久化机制。

- 恢复:在确认系统安全后,将受影响的系统、服务和数据恢复正常运营。可能需要从干净的备份中恢复数据,并进行严格测试。

- 与改进:对整个事件和处理过程进行复盘,撰写事件报告。分析不足,更新安全策略、工具和应急预案,防止类似事件再次发生。

2. 入门者可以掌握的应急响应技能

日志分析:学会查看和分析操作系统日志(Windows事件查看器、Linux的/var/log)、应用日志、网络设备日志。这是发现异常的关键。

基础取证:了解如何安全地保存现场(如内存镜像、磁盘镜像),使用工具(如Autopsy, FTK Imager, Volatility)进行初步分析。

恶意软件初步分析:使用在线沙箱(如VirusTotal, Any.run)或本地沙箱分析可疑文件的行为。

熟悉常见攻击痕迹:了解勒索软件、挖矿木马、WebShell等常见攻击在系统中留下的痕迹。

第二部分:网络信息安全软件开发

安全不仅是运维和响应团队的事,更需要在软件开发的源头——安全开发生命周期中融入。安全软件开发旨在构建内在更安全、更健壮的应用。

1. 安全开发核心原则

安全设计:在架构设计阶段就考虑威胁建模,识别潜在威胁并设计缓解措施。遵循最小权限原则、纵深防御原则。

安全编码:避免引入已知漏洞。这是入门者最能直接着手的地方。

自动化安全测试:将静态应用安全测试(SAST)、动态应用安全测试(DAST)、软件成分分析(SCA)等工具集成到CI/CD流水线中。

安全部署与运维:使用安全的配置,管理好密钥和凭证。

2. 从开发角度实践安全(针对初学者)

理解并避免OWASP Top 10:这是Web应用最关键的安全风险列表。作为开发者,你必须熟悉并能在编码中避免它们:

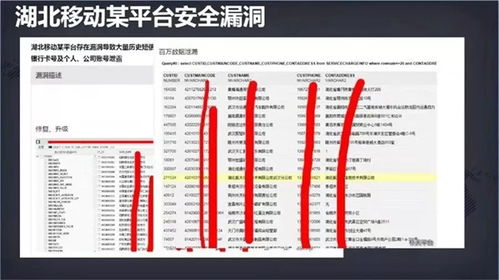

注入(如SQL注入):使用参数化查询或预编译语句。

- 失效的身份认证:实现强密码策略、安全的会话管理、多因素认证。

- 敏感信息泄露:加密存储敏感数据(如密码应加盐哈希),不在日志、响应中泄露。

- XML外部实体(XXE):禁用XML解析器的外部实体解析。

- 失效的访问控制:在每个功能点实施明确的权限校验,不要依赖前端隐藏。

- 安全配置错误:使用安全默认配置,及时更新框架和库。

- 跨站脚本(XSS):对输出到HTML的数据进行恰当的编码或转义。

- 不安全的反序列化:避免反序列化不可信数据,或使用安全的反序列化方法。

- 使用含有已知漏洞的组件:使用依赖扫描工具(如OWASP Dependency-Check),定期更新第三方库。

- 不足的日志记录和监控:记录关键事件(登录、敏感操作),并确保日志能被安全地分析和告警。

- 学习一门语言的安全编码规范:无论是Python、Java、Go还是JavaScript,都去学习其官方的或社区公认的安全编码最佳实践。

- 动手实验:在DVWA、WebGoat等漏洞靶场中,不仅学习如何攻击,更要学习如何修复漏洞代码。

今日实践建议

- 应急响应模拟:下载一个简单的“应急响应挑战”CTF题目或场景包,尝试按照流程分析日志、查找恶意进程和文件、找出攻击入口。

- 代码审计练习:找一个包含已知漏洞(如一个存在SQL注入的简单登录页面)的源代码,尝试定位漏洞位置,并动手修复它。

- 工具熟悉:安装并使用一款SAST工具(如针对Python的Bandit,针对Java的SpotBugs)扫描你自己的一个小项目代码,查看报告。

###

Day18将我们带入了网络安全中“攻、防、管、控”的“控”与“建”环节。应急响应是安全能力的“试金石”和“消防队”,考验的是综合处置能力;而信息安全软件开发则是安全的“基石”和“规划师”,决定了系统先天的安全免疫力。对于初学者,可以从分析日志、修复常见漏洞代码开始,逐步深入。记住,一个优秀的网络安全从业者,往往需要兼具“攻击者”的思维、“防御者”的严谨和“建设者”的远见。

明天,我们将探讨另一个核心领域:安全运营与威胁情报。保持好奇,继续前进!